Aplicaciones de cualquier país son vulnerables a ataques por parte de organizaciones cibercriminales

En plena guerra cibernética: 4 escudos para proteger su información en redes sociales

Fenómeno del “sharenting” es una de las consecuencias de administrar incorrectamente estas herramientas

Andrei Siles asiles@larepublica.net | Jueves 16 noviembre, 2023

Saltándose fronteras, tratados internacionales sobre ciberseguridad o legislaciones locales, los delincuentes informáticos han logrado expandir sus tentáculos a diferentes sectores, ya sean estos empresariales o de consumo, y en este sentido, las redes sociales o de mensajería se siguen consolidando como tierra fértil para estas organizaciones delictivas.

Lea más: ¿Cuáles son los 10 datos que no se deberían compartir en internet?

Y es que, los expertos colocan a los usuarios como víctimas de un fuego cruzado en un campo de guerra geopolítico que ha sido aprovechado por los ciberdelincuentes como una especie de “coartada” para ocasionar daños a la integridad digital de los internautas a través de diferentes modalidades de delito.

Uno de estos fenómenos es el llamado “sharenting”, el cual ha surgido como un tema de debate entre madres y padres de familia, expertos en tecnología y defensores de la privacidad. Este concepto se refiere a la constante práctica de publicar en línea fotos, videos y otros contenidos de los menores por parte de los padres, pero que a la larga plantea serias preocupaciones.

“Los padres suelen compartir detalles personales, como nombres completos, fechas de nacimiento y ubicaciones, que podrían ser utilizados por delincuentes cibernéticos para llevar a cabo actividades maliciosas como la creación de perfiles falsos o el robo de identidad”, indica Francisco Vargas, vicepresidente de la Junta Directiva del Colegio de Profesionales en Informática y Computación.

En ese sentido, el experto recomienda cuatro defensas para evitar que publicaciones consideradas como ‘inocentes’ puedan ser utilizadas por enemigos cibernéticos para la sustracción de datos sensibles:

- Reflexionar antes de publicar: los padres deben considerar cuidadosamente el tipo de información que comparten en línea y evaluar si es necesario hacerlo. Es importante cuestionarse si la publicación puede comprometer la privacidad o seguridad de sus hijos en el futuro.

- Configurar adecuadamente la privacidad en las redes sociales: es fundamental revisar y ajustar las configuraciones de privacidad en las plataformas de redes sociales utilizadas para compartir información sobre los hijos. Limitar el acceso a estas publicaciones solo a personas de confianza puede ayudar a reducir los riesgos.

- Educar a los hijos sobre la privacidad en línea: a medida que los niños crecen, es importante conversar con ellos sobre los riesgos asociados con la divulgación de información personal en línea. Enseñarles sobre los peligros potenciales y la importancia de proteger su privacidad puede ayudarles a tomar decisiones más informadas.

- Evitar compartir información sensible: los padres deben ser cautelosos al compartir información sensible como números de teléfono, direcciones o detalles de la escuela de sus hijos. Estos datos pueden ser utilizados por personas malintencionadas para rastrear o contactar a los niños.

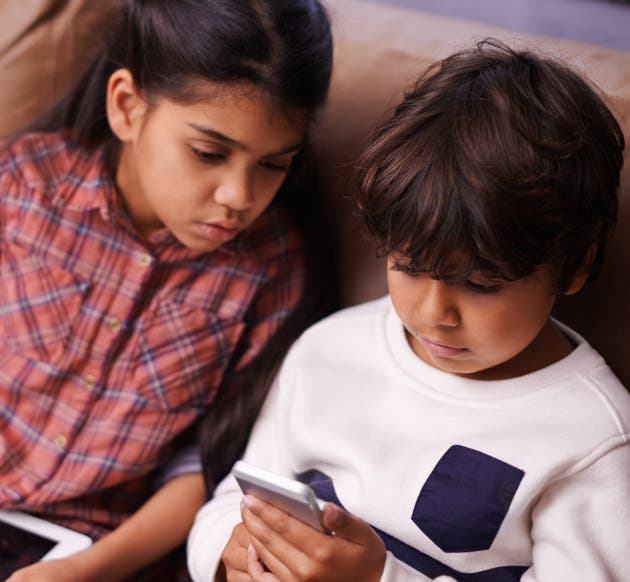

El "sharenting" o práctica de subir fotos familiares a redes sociales, puede ser una actividad 'inocente' que puede traer graves consecuencias en perjuicio de la privacidad. Imagen con fines ilustrativos-Canva/La República

Vulnerables al cibercrimen

Populares aplicaciones sociales desarrolladas por tres países distintos han mostrado debilidades en cuanto a protección de datos y comisión de ataques informáticos.

Telegram

Origen Rusia

Tipo aplicación de mensajería

Vulnerabilidades conocidas En 2019, el medio internacional BBC de

Inglaterra dio a conocer que Telegram estaba siendo utilizada por cibercriminales para la venta de datos

de tarjetas de crédito robadas, divulgación de contenido erótico infantil, aprovechándose del sistema de

encriptado de extremo a extremo para ‘camuflarse’ de los investigadores judiciales y poder trasegar

contenido ilícito.

Origen Estados Unidos

Tipo aplicación de mensajería

Vulnerabilidades conocidas Un total de 487 millones de datos de usuarios de esta plataforma fueron robados de sus servidores y puestos a la venta en la web oscura, según informó en 2022 el portal especializado Cybernews y confirmado por la firma de ciberseguridad ESET, afectando a usuarios de Estados Unidos, Argentina, Bolivia, Brasil, Chile, México, Uruguay y Costa Rica.

TikTok

Origen China

Tipo aplicación de contenido multimedia

Vulnerabilidades conocidas Una de las prácticas más frecuentes por los

usuarios de esta red social es la transmisión en vivo de diferentes contenidos, algunos de los cuales

reflejan su ubicación o muestra de contenido explícito a fin de monetizar a través de la plataforma, lo

cual puede ser utilizado por el hampa para descargar el material y generar extorsiones, o incluso

violentar la integridad física del usuario al conocer dónde se encuentra.

Facebook – Instagram

Origen Estados Unidos

Tipo aplicaciones de redes sociales

Semanas atrás el conglomerado Meta, propietario de ambas aplicaciones, fue denunciado en Estados Unidos

por presuntas características dentro de su lenguaje de programación consideradas adictivas para menores

de edad, generando problemas de salud en esta población; así como otros casos en el orden de privacidad

de datos, por los que la empresa también ha sido querellada.

Sin importar el país de su procedencia, las redes sociales y plataformas de mensajería han evidenciado una serie de vulnerabilidades ante circunstancias de múltiple naturaleza. Archivo/La República

Los 8 ciberdelitos más comunes a través de las redes sociales

- Phishing los atacantes envían mensajes falsos o correos electrónicos que parecen legítimos para engañar a las personas y obtener información confidencial, como contraseñas.

- Suplantación de identidad (Spoofing) creación de perfiles falsos para hacerse pasar por otra persona con el objetivo de difamar, acosar o robar información.

- Acoso en línea (Cyberbullying) uso de plataformas de redes sociales para acosar, intimidar o difamar a otras personas.

- Robo de cuentas los atacantes intentan acceder ilegalmente a las cuentas de usuarios para robar información personal o difundir contenido malicioso.

- Ingeniería social manipulación a los usuarios para revelar información confidencial, como contraseñas, a través de la manipulación psicológica.

- Malware a través de enlaces envío de enlaces maliciosos que, al hacer clic en ellos, pueden infectar la computadora o dispositivo del usuario con malware.

- Extorsión Amenazar con revelar información comprometedora o difundir contenido sensible a menos que se pague un rescate.

- Publicación no autorizada de contenido privado (Revenge Porn) publicación de imágenes o videos íntimos sin el consentimiento de la persona involucrada.

Educar a los niños en el uso de las redes sociales y aplicaciones móviles en general debe ser un esfuerzo que debe empezar en casa, apoyado además en centros educativos. Imagen con fines ilustrativos-Archivo/La República

¿Qué dicen los expertos?

Camilo Gutiérrez, jefe laboratorio Investigación ESET

"Cuanto más sean los sitios y aplicaciones con los que comparta información personal y de su cuenta, más posibilidades tendrá de que sus datos terminen siendo expuestos, y, por supuesto, si se publica contenido en las redes sociales, se invita a todo el mundo a observar su vida diaria, lo que podría poner en riesgo su propia seguridad y privacidad".

Jaime Chanagá, CISO Fortinet

“Cualquier sistema operativo o aplicación, sin importar el país donde haya sido desarrollado, es vulnerable

de ser hackeado, con perjuicio de robo de datos a los usuarios, entre otras consecuencias. Ninguno va a

estar 100% protegido, y eso puede pasar desde el propio dispositivo celular hasta las redes de

telecomunicaciones”.

Paula Brenes, exdirectora Gobernanza Digital

“Uno de los principales peligros es la gran cantidad de contenido inapropiado al que los niños pueden

acceder en cuestión de segundos, especialmente la pornografía. Los padres pueden pasar por alto esto, pero

recuerde que una cuenta privada no hace nada para evitar búsquedas explícitas, solo evita que ciertos

usuarios vean las publicaciones de sus hijos”